VPN-технологии сегодня прочно вошли в повседневную жизнь и на слуху не только у IT-специалистов, поэтому мы решили обновить ряд старых статей, значительно дополнив и расширив имеющуюся в них информацию. Если десять лет назад VPN был в основном уделом достаточно крупных организаций, сегодня он широко используется повсеместно. В этой статье мы рассмотрим, что такое VPN в 2019 году, какие технологии доступны, в чем их достоинства и недостатки и как это все можно использовать.

Прежде всего определимся с терминологией. VPN (Virtual Private Network, виртуальная частная сеть ) - обобщенное название технологий позволяющих обеспечить построение логической (виртуальной) сети поверх физической, чаще всего поверх сети интернет или иных сетей с низким уровнем доверия.

Для построения сетей VPN обычно используются туннели , туннелирование это процесс установления соединения между двумя точками с использованием инкапсуляции, когда данные одного протокола помещаются в "конверты" другого протокола с целью обеспечить их прохождение в неподходящей среде, обеспечения целостности и конфиденциальности, защиты с помощью шифрования и т.д. и т.п.

Т.е. если подходить к вопросу терминологии строго, то под VPN следует понимать виртуальную сеть, которая образуется путем установления туннельных соединений между отдельными узлами. Но на практике термины используются гораздо более вольно и очень часто вносят серьезную путаницу. Скажем, популярный сейчас доступ в интернет через VPN виртуальной частной сетью собственно не является, а представляет туннельное соединение для выхода в интернет, с логической точки зрения ничем не отличаясь от PPPoE, которое тоже является туннелем, но VPN его никто не называет.

По схеме организации можно выделить две большие группы: клиент-серверные технологии и просто туннели. В названии первых обычно принято использовать аббревиатуру VPN, у вторых нет. Туннели требуют наличия с обоих концов выделенного IP-адреса, не используют вспомогательных протоколов для установления соединения и могут не иметь инструментов контроля канала. Клиент-серверные решения, наоборот, используют дополнительные протоколы и технологии, осуществляющие установку связи между клиентом и сервером, контроль и управление каналом, обеспечение целостности и безопасности передаваемых данных.

Ниже мы рассмотрим наиболее популярные типы туннельных соединений, которые применяются для построения VPN-сетей, начнем с классических решений.

PPTP

PPTP (Point-to-Point Tunneling Protocol, туннельный протокол точка-точка ) - один из наиболее известных клиент-серверных протоколов, получил широкое распространение благодаря тому, что начиная с Windows 95 OSR2 PPTP-клиент был включен в состав ОС. В настоящее время поддерживается практически всем спектром систем и устройств, включая роутеры и смартфоны (клиент удален из последних версий macOS и iOS).

Технически PPTP использует два сетевых соединения: канал управления, работающий через TCP и использующий порт 1723 и GRE-туннель для передачи данных. Из-за этого могут возникать сложности с использованием в сетях мобильных операторов, проблема с одновременной работой нескольких клиентов из-за NAT и проблема проброса PPTP соединения через NAT.

Еще одним существенным недостатком является низкая безопасность протокола PPTP, что не позволяет строить на нем защищенные виртуальные сети, но широкое распространение и высокая скорость работы делают PPTP популярным там, где безопасность обеспечивается иными методами, либо для доступа в интернет.

L2TP

L2TP (Layer 2 Tunneling Protocol, протокол туннелирования второго уровня ) - разработка компаний Сisco и Microsoft, использует для передачи данных и управляющих сообщений единственное UDP соединение на порту 1701, но не содержит никаких встроенных средств защиты информации. L2TP-клиент также встроен во все современные системы и сетевые устройства.

Без шифрования L2TP широко применялся и применяется провайдерами для обеспечения доступа в интернет, обеспечивая таким образом разделение бесплатного внутрисетевого и дорогого интернет трафика. Это было актуально в эпоху домовых сетей, но данная технология продолжает применяться многими провайдерами и по сей день.

Для построения VPN обычно используют L2TP over IPsec (L2TP/IPsec), где IPsec работает в транспортном режиме и шифрует данные L2TP-пакета. При этом L2TP-туннель создается внутри IPsec-канала и для его установления необходимо прежде обеспечить IPsec-соединение между узлами. Это может вызвать сложности при работе в сетях с фильтрацией трафика (гостиничные сети, публичный Wi-Fi и т.д.), вызывает проблемы с пробросом L2TP/IPSec через NAT и работой из-за NAT одновременно нескольких клиентов.

К плюсам L2TP можно отнести высокую распространенность и надежность, IPsec не имеет серьезных уязвимостей и считается очень безопасным. Минус - высокая нагрузка на оборудование и невысокая скорость работы.

SSTP

SSTP (Secure Socket Tunneling Protocol, протокол безопасного туннелирования сокетов) - разработанный компанией Microsoft безопасный VPN-протокол, относится к так называемым SSL VPN, распространен преимущественно в Windows-среде, хотя клиенты доступны в среде многих современных ОС. Также есть сторонние серверные решения, скажем в Mikrotik.

Технически SSTP представляет собой туннельное PPP-соединение внутри HTTPS-сессии на стандартный порт 443. Для стороннего наблюдателя доступны только HTTPS-заголовки, наличия туннеля в трафике остается скрытым. Это позволяет успешно работать в любых сетях, так как HTTPS широко используется для доступа к сайтам и обычно разрешен, снимает проблему с пробросом или работой из-за NAT. Безопасен.

К плюсам можно отнести интеграцию в Windows-среду, безопасность, возможность работы через NAT и брандмауэры. К недостаткам - слабую или недостаточную поддержку со стороны других ОС и сетевых устройств, а также уязвимость к некоторым классическим SSL-атакам, таким как "человек посередине".

OpenVPN

OpenVPN - свободная реализация VPN с открытым исходным кодом. Для защиты соединения также используется SSL, но в отличие от SSTP заголовки OpenVPN отличаются от стандартных HTTPS, что позволяет однозначно определить наличие туннеля. Для передачи данных внутри SSL-канала OpenVPN использует собственный протокол с транспортом UDP, также существует возможность использовать в качестве транспорта TCP, но данное решение является нежелательным из-за высоких накладных расходов.

OpenVPN обеспечивает высокую безопасность и считается одним из самых защищенных протоколов, составляя альтернативу IPsec. Также имеются дополнительные возможности в виде передачи с сервера на клиент необходимых настроек и маршрутов, что позволяет легко создавать сложные сетевые конфигурации без дополнительной настройки клиентов.

Кроме туннелей, работающих на сетевом уровне (L3) - TUN, OpenVPN позволяет создавать соединения канального (L2) уровня - TAP, позволяя связывать сети на уровне Ethernet. Однако следует помнить, что в этом случае в туннель будет инкапсулироваться широковещательный трафик, а это может привести к повышенной нагрузке на оборудование и снижению скорости соединения.

Несмотря на то, что OpenVPN требует установки дополнительного ПО серверная часть доступна для Windows и UNIX-like систем, а клиентская в том числе и для мобильных устройств. Также поддержка OpenVPN имеется во многих моделях роутеров (часто в ограниченном виде).

К недостаткам можно отнести работу в пользовательском пространстве и некоторую сложность настроек. Скорость внутри OpenVPN туннелей также может быть значительно ниже скорости канала.

Несмотря на это OpenVPN имеет высокую популярность и достаточно широко используется как в корпоративных сетях, так и для доступа в интернет.

GRE туннель

GRE (Generic Routing Encapsulation, общая инкапсуляция маршрутов ) - протокол туннелирования разработанный компаний Cisco и предназначен для инкапсуляции любых протоколов сетевого уровня OSI (т.е. не только IP), GRE работает непосредственно поверх IP и не использует порты, не проходит через NAT, номер протокола 47.

GRE требует белых IP-адресов для обоих сторон туннеля и является протоколом без сохранения состояния, т.е. никак не контролирует доступность противоположного узла, хотя большинство современных реализаций содержат дополнительные механизмы, позволяющие определить состояние канала. Также отсутствуют какие-либо механизмы безопасности, но это не является недостатком, так как в отличие от клиент-серверных решений GRE-туннели применяются в корпоративной и телекоммуникационной среде, где для обеспечения безопасности могут использоваться иные технологии.

Для построения защищенных решений обычно используется GRE over IPsec, когда туннель GRE располагается поверх защищенного IPsec канала, хотя возможно и иное решение - IPsec over GRE, когда защищенное соединение устанавливается внутри незашифрованного GRE-туннеля.

GRE поддерживается в UNIX-like системах, сетевом оборудовании (исключая домашние модели), а также в Windows Server начиная с версии 2016. Данный протокол широко используется в телекоммуникационной сфере и корпоративной среде.

IP-IP туннель

IP-IP (IP over IP ) - один из самых простых и имеющий минимальные накладные расходы протокол туннелирования, но в отличие от GRE инкапсулирует только IPv4 unicast трафик. Также является протоколом без сохранения состояния и встроенных механизмов безопасности, обычно используется в паре с IPsec (IP-IP over IPsec). Поддерживается UNIX-like системами и сетевым оборудованием. Как и GRE не использует порты и не проходит через NAT, номер протокола 4.

EoIP туннель

EoIP (Ethernet over IP ) - разработанный Mikrotik протокол туннелирования канального уровня (L2), работает на базе протокола GRE инкапсулируя Ethernet кадры в GRE пакеты. Позволяет соединять на канальном уровне удаленные сети (что равносильно прямому соединению патч-кордом между ними) и обеспечивать связь без использования маршрутизации. При этом следует понимать, что такое соединение предполагает прохождение широковещательного трафика, что способно существенно снизить производительность туннеля, особенно на узких каналах или каналах с большими задержками.

В тоже время EoIP может быть полезен для подключения торгового и промышленного оборудования, которое не умеет работать на сетевом (L3) уровне с маршрутизацией. Например, для подключения удаленных видеокамер к видеорегистратору.

Первоначально EoIP поддерживался только оборудованием Mikrotik, сегодня его поддержка реализована в оборудовании Zyxel и существуют пакеты для его реализации в среде Linux.

IPsec

IPsec (IP Security ) - набор протоколов для обеспечения безопасности передаваемых по сетям IP данных. Также может использоваться не только для защиты уже существующих каналов связи, а для организации самостоятельных туннелей. Но IPsec-туннели не нашли широкого распространения по ряду причин: сложность настройки, критичность к ошибкам конфигурирования (может сильно пострадать безопасность) и отсутствие возможности использовать маршрутизацию для управления трафиком в таких туннелях (решение об обработке IP-пакетов принимается на основании политик IPsec).

Заключение

Переписывая данную статью, мы не ставили задачу объять необъятное, рассмотреть все существующие VPN-решения в рамках одной статьи невозможно. Ее назначение - познакомить читателя с основными используемыми сегодня технологиями для построения виртуальных частных сетей. При этом мы намеренно оставили за кадром решения от Cisco или иных "взрослых" производителей, так как их внедрением занимаются профессионалы, которым подобные статьи явно без надобности.

Также мы не стали рассматривать решения без широкой поддержки со стороны производителей сетевого оборудования, хотя там есть достаточно интересные продукты. Например, мультипротокольный сервер SoftEther VPN, который поддерживает L2TP, SSTP, OpenVPN и собственный SSL VPN протокол, имеет широкие сетевые возможности, графический клиент для настройки и администрирования и многие иные "вкусности". Или перспективный WireGuard, который отличается простотой, высокой производительностью и использованием современной криптографии.

Тем не менее, какую именно технологию следует использовать? Все зависит от сферы применения. Если стоит задача связать два офиса с выделенными IP-адресами, то мы порекомендовали бы использовать GRE или IP-IP, если возможность настройки удаленных сетей ограничена, то следует посмотреть в сторону OpenVPN, он также подойдет, если удаленные сети находятся за NAT или не имеют выделенного IP.

А вот для организации удаленного доступа следует использовать один из протоколов с нативной поддержкой в используемых пользователями системах или устройствах. Если у вас основу инфраструктуры составляют Windows-системы и не стоит вопрос доступа с мобильных устройств, то следует обратить внимание на SSTP, в противном случае лучше остановить свой выбор на универсальном L2TP.

PPTP в современных условиях не может считаться надежным из-за слабой защиты, но может оставаться хорошим выбором, если данные в туннеле будут передаваться по одному из защищенных протоколов. Скажем для доступа по HTTPS к корпоративному порталу или веб-версии корпоративного приложения, также работающему через SSL. В данном случае VPN будет обеспечивать дополнительную аутентификацию и сужать периметр атаки на приложение, безопасность самого канала в данном случае не будет играть решающей роли.

Организация VPN каналов между филиалами компании имеет большое значение в работе любого IT-специалиста. В данной статье рассматривается один из способов реализации этой задачи на основе программного продукта OpenVPN....Мы уже рассказывали о форвардинге (пробросе) портов на роутере под управлением Ubuntu Server, однако рассмотрев общие принципы, оставили без внимания частные реализации. Одним из частных случаев является публикация PPTP VPN сервера, которая вызывает н...

Всем добрый день! Сегодня мы поговорим как настроить VPN (Virtual Private Network) в Windows XP, в Windows Vista или Windows 7 и Lynix.

VPN расшифровывается как Virtual Private Network, что означает «Виртуальная Частная Сеть». VPN создается поверх уже существующей сети, например обычной локальной сети или Интернет, и может объединять компьютеры в различных уголках мира в одну логическую сеть. При этом все передаваемые по такой сети данные обычно зашифровываются для защиты от несанкционированного прослушивания и перехвата. Таким образом, шифрование трафика – одно из главных преимуществ использования технологии виртуальных частных сетей. Если физически компьютеры объединяются между собой кабелем или радиоволнами (wi-fi), то логическое их объединение посредством VPN возможно только с использованием специального оборудования, называемого VPN-сервером. Это может быть просто компьютер, имеющий специальное программное обеспечение. VPN-сервер управляет подключением других (обычных) компьютеров к виртуальной сети.

На компьютере, подключаемом к виртуальной частной сети, настраивается специальное VPN соединение, в конфигурации которого указывается имя VPN-сервера и другие, нужные для успешного подключения, параметры. В каждом конкретном случае эти параметры могут различаться, но последовательность действий при создании VPN подключения одна и та же. Мы рассмотрим её на примере операционных систем Windows Vista и Windows XP.

Настройка VPN-подключения в Windows XP

В этом разделе описывается настройка VPN в Windows XP.

Мастер новых подключений

Нажать кнопку «Пуск» в левом нижнем углу рабочего стола, в появившемся главном меню системы выбрать пункт «Панель управления» , если у Вас панель управления имеет вид «Стиль ХР», и Вы не можете найти значок «Сетевые подключения» , перейдите к классическому виду панели, выбрав соответствующий пункт в левой части окна:

или выберите «Сетевые подключения» прямо из главного меню «Пуск» :

Если у Вас отображается окно классического вида, найдите в нем значок «Сетевые подключения» и откройте его, в открывшемся окне, найдите и запустите «Мастер новых подключений» :

В первом окне достаточно нажать кнопку «Далее» :

Во втором, выберите «Подключить к сети на рабочем месте» и нажмите кнопу «Далее» :

В третьем выберите «Подключение к виртуальной частной сети» и нажмите кнопу «Далее» :

В четвертом в свободное поле введите название для Вашего подключения, например, «Internet VPN» и нажмите кнопу «Далее» :

На некоторых компьютерах, где есть другие подключения, между шагом 4 и шагом 5 появляется дополнительно окно с предложением выполнить для подключения набор номера. В этом случае нужно отказаться от набора номера и перейти к шагу 5.

В пятом окне введите IP-адрес основного шлюза доступа nas.iksnet (или nas3.iksnet для некоторых абонентов) и нажмите кнопу «Далее» (обратите внимание, что перед и после названия сервера не должно стоять никаких пробелов или других невидимых символов):

В шестом, для удобства работы, отметьте галочкой пункт «Добавить ярлык подключения на рабочий стол» и нажмите кнопку «Готово» :

Свойства подключения

После этого у Вас сразу откроется окно подключения, в нижней части окна найдите кнопку «Свойства» и щелкните по ней:

Или нажмите кнопку «Отмена» и выбрав подключение, нажмите на него правой кнопкой мыши и выберите «Свойства» :

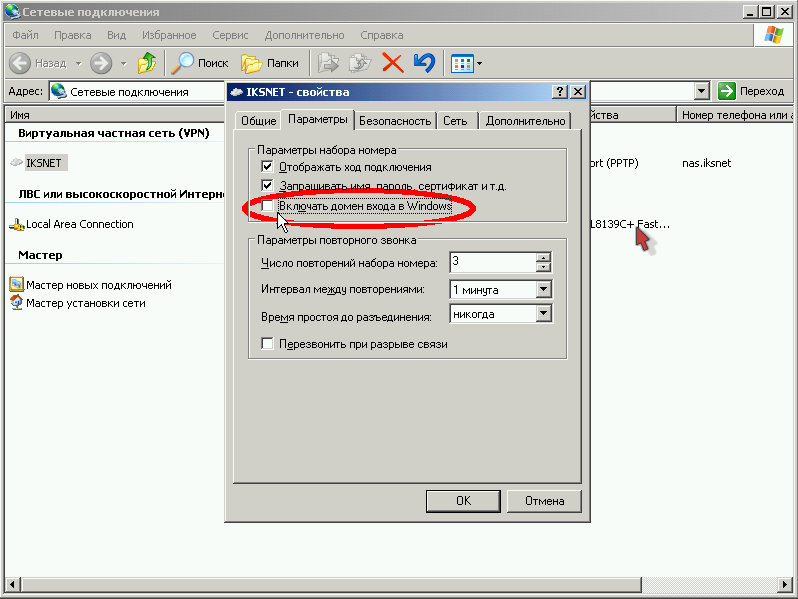

В открывшемся окне выберите вкладку «Параметры» , снимите галочку с пункта «Включать домен входа в Windows» :

Во вкладке «Безопасность», снимите галочку с пункта «Требуется шифрование данных» и щелкните по кнопке «ОК»:

На вкладке «Параметры» можно поставить галочку напротив «Перезванивать при разрыве связи» , тогда, при неожиданном разрыве, соединение восстановится самостоятельно:

Подключаемся:

Теперь в поле «Пользователь» надо ввести номер своего договора (для тех абонентов, у которых номер договора трёхзначный, спереди надо добавить «0»! Например, договор 111 набирается как 0111 .), а в поле «Пароль» , свой пароль доступа для просмотра статистики и почты из договора. Обратите внимание на то, что после номера договора в поле «Пользователь» не должно стоять никаких лишних пробелов.

После удачного соединения, для удобства пользования, на вкладке «Параметры» можно снять галочку «Запрашивать имя, пароль, сертификат и т.д.» , после этого имя и пароль запрашиваться больше не будут.

Сохранение пароля

Внимание: сохранять пароль в системе не рекомендуется, потому что сохраненные логин и пароль могут быть похищены шпионскими программами или ваш компьютер может быть использован для выхода в интернет в ваше отсутствие.

Обратите внимание на то, что контроль доступа в сеть Интернет осуществляется по имени и паролю, поэтому отнеситесь серьезнее к данному моменту. Не разглашайте эти данные посторонним людям. Если у вас пароль слишком простой и короткий, в целях повышения безопасности, предлагаем изменить его. Вы можете сделать это сами, со своего рабочего места, используя клиентскую часть новой системы расчетов, доступной по ссылке: Статистика, Там вы можете сменить отдельно пароль на вход на страницу статистики и отдельно на выход в интернет. Надеемся, что там Вы еще сможете найти много нового, интересного и полезного!

Примечание

При отключенном соединении VPN, Вы так же, как и раньше, можете беспрепятственно пользоваться ресурсами локальной сети, подключение по VPN нужно только для доступа во внешнюю сеть. Если вы выключили , то для создания VPN-соединения обязательно включите «Подключение по локальной сети» иначе VPN-соединение не установится.

Ошибки

Наиболее часто система выдаёт следующие ошибки:

Ошибка 619 или 734

- Возникает, если вы забыли убрать галочку «Требуется шифрование данных » в свойствах подключения вкладка «Безопасность».

Ошибка 629

Эта ошибка возникает в том случае, если ваш логин и пароль уже подключены (вспомните, не давали ли вы кому нибудь из знакомых попользоваться вашим интернетом), если нет, тогда данное соединение неразорвано на сервере. Для этого подождите 10 мин, и попробуйте через это время подключиться заново… Если ничего не помогло с 3-й попытки, то советую обратиться в службу поддержки.

Ошибка 650

«Сервер удаленного доступа не отвечает» :

- Недоступен сервер доступа в Интернет. Проверьте, включено ли «Подключение по локальной сети», исправна ли сетевая карта, исправен ли сетевой кабель, не выставлен ли в настройках IP-соединения какой-то определённый IP-адрес.

Ошибка 651 или 800

Ваш модем (либо другое устройство) сообщило об ошибке» или «Нет связи с сервером VPN соединений»

- Данные ошибки могут возникать, если вы удалили или отключили прежнее подключение «Подключение по локальной сети» .

- Или, если вы указали в шаге 5 неверный адрес . Проверьте его, убедитесь, что цифры разделяют точки, а не запятые.

- Брандмауэр блокирует исходящие запросы на VPN соединения.

- Запрос по какой-либо причине не доходит до сервера, т.е. возможно шлюз вашего сегмента не пропускает запрос в силу возникшей нагрузки или сбоя.

- Сервер отправляет ответ о невозможности подключиться т.к. в данный момент наблюдается большое число одновременных попыток соединения.

Возможные исправления

- Проверить работает ли локальная сеть в этот момент времени.

- Проверить прохождение сигнала командой ping до Вашего шлюза, а затем до вашего сервера авторизации.

- Исправить в реестре пару ключей или переустановить Windows

Ошибка 678

«Ответ не получен»

- Если не поможет, то попробуйте пересоздать подключение по VPN заново (обратите внимание на тип подключения, он должен быть PPTP, а не PPPoE или L2TP).

- Также эта ошибка может возникать при отрицательном балансе вашего лицевого счета.

Ошибка 679

- Данная ошибка возникает при отключенном сетевом адаптере. Вам необходимо включить сетевой адаптер пройдя в «ПУСК->Панель Управления->Система->Диспетчер устройств->Оборудование».

Ошибка 691 или 718

«Неверный логин или пароль»

- Проверьте, правильно ли набран логин (номер договора). Он должен быть 4х значным (трёхзначные номера договоров должны дополняться нулём спереди). Попробуйте еще раз набрать логин и пароль. При наборе проконтролируйте, что включена верная раскладка клавиатуры (язык набора), состояние индикатора Caps Lock.

- Или если в данный момент

- Если операционная система при подключении не предлагает вводить имя пользователя и пароль, то необходимо выполнить следующие действия: Открыть «Панель управления», выбрать «Сетевые подключения», правой кнопкой мыши щелкнуть по вашему VPN соединению и в меню выбрать «Свойства». Откроются свойства VPN-соединения. Теперь нужно перейти во вкладку «Параметры» и поставить галочку напротив «Запрашивать имя, пароль, сертификат и т.д.». После этого подтвердите изменения нажав кнопку «ОК». При следующем подключении появится запрос имени пользователя и пароля.

Ошибка 711

Эта ошибка возникает, если на компьютере не запущена требуемая служба. При этом невозможно подключение к сети, а также в некоторых случаях - установка сетевых адаптеров. Эта проблема может возникнуть, если не запущены все или некоторые из перечисленных ниже служб.

- Поддержка самонастраивающихся устройств Plug and Play

- Диспетчер автоматических подключений удаленного доступа

- Диспетчер подключений удаленного доступа

- Телефония

Для устранения этой ошибки выполните следующие действия для каждой из указанных выше служб.

- Откройте компонент «Администрирование», нажав кнопку Пуск и выбрав пункты Панель управления, Система и ее обслуживание и Администрирование. Требуется разрешение администратора Введите пароль администратора или подтверждение пароля, если появится соответствующий запрос.

- Дважды щелкните Службы. Требуется разрешение администратора Введите пароль администратора или подтверждение пароля, если появится соответствующий запрос.

- Щелкните правой кнопкой мыши одну из указанных выше служб и затем щелкните Свойства.

- На вкладке Общие в пункте Тип запуска выберите вариант Вручную.

- Нажмите Применить, а затем нажмите Запустить.

Ошибка 720

«Не удается подключится к удаленному компьютеру.»

Данная ошибка возникает при повреждении стека сетевых протоколов в Windows. Проверить целостность стека можно с помощью утилиты netdiag .

- Введите команду

- Средство Netdiag отобразит результаты проверки ряда сетевых компонентов, в том числе Winsock. Для получения дополнительных сведений о данной проверке наберите команду netdiag в следующем виде:

- Если средство Netdiag сообщает об ошибке необходимо восстановить раздел реестра Winsock2.

- Самый простой и быстрый способ решения:

- После этого перезагружаем компьютер и настраиваем подключение по локальной сети так как выполнение этой команды приводит к перезаписи параметров реестра, которые используются стеком протоколов TCP/IP, что равнозначно его удалению и повторной установке. При надобности пересоздайте VPN подключение.

- Если и это не помогло, то полностью переустановить стек TCP/IP можно так:

- Удалите раздел реестра командой REG DELETE HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock

- Удалите раздел реестра командой REG DELETE HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\Winsock2

- Перезагрузите компьютер

- Откройте папку %winroot%\inf

- В ней найтите файл nettcpip.inf, сделайте его резервную копию и после откройте его в текстовом редакторе (например Notepad).

- Найдите в нем строки:

- Исправить их на:

- Сохранить изменения в файле nettcpip.inf

- Открыть Network Connections и щелкнув правой кнопкой мыши по свойству нужного нам сетевого подключения выбрать Install->Protocol->Add. Далее выбрать «have disk» и указать путь %winroot%\inf (обычно эта папка скрыта!)

- Выбрать TCP/IP из списка. После этого вы опять попадете в окно свойств сетевого подключения, но для TCP/IP теперь кнопка Uninstall будет активна.

- Выберите в списке This connection uses the following items протокол TCP/IP и нажмите кнопку Uninstall.

- Перезагрузите компьютер

- Установить протокол TCP/IP аналогично шагам 2-5.

- Если всё из вышеперечисленного не сработает, то посмотрите инструкцию по адресу

Ошибка 733

- Возникает, если вы забыли убрать галочки со всех протоколов, кроме Протокол Интернета и QoS .

Ошибка 734

- Скорее всего у вас вирус WIN32.Sality .

Ошибка 735

- «Запрошенный адрес был отвергнут сервером»: Возникает, если вы ввели IP-адрес в «Свойства TCP/IP» (он должен получаться автоматически).

Ошибки 741 — 743

«Неверно настроены параметры шифрования»

- Зайдите в настройки VPN соединения, и во вкладке «Безопасность» отключите пункт «шифрование данных».

Ошибка 764

«Считыватели смарт-карт не установлены»

- Данная ошибка возникает, если вы неправильно настроили подключение по VPN. Попробуйте его удалить и настроить заново по этой инструкции.

Ошибка 769

«Указанное назначение недостижимо»

- Ошибка возникает из-за отключенного подключения по локальной сети или отсутствия физического линка. Рекомендуется проверить состояние ЛВС (должно быть включено) и физическое подключение к сети (сетевой кабель должен быть подключен).

- Иногда возникает в том случае, если роутер по какой-то причине не выдал правильный IP-адрес по DHCP

Ошибка 781

«Попытка кодирования не удалась, потому что не было найдено ни одного действительного сертификата.»

- Причины возникновения: VPN клиент пытается использовать L2TP/IPSec протокол для подключения.

- Совет: Войдите в настройки подключения VPN-Свойства->Сеть->Тип VPN и выберите PPTP VPN

Ошибка 789

«Выбран неверный тип VPN соединения»

- Зайдите в настройки VPN соединения и на вкладке «Сеть» из списка «Тип VPN» выберите «Автоматически» или «PPTP». Попробуйте повторно подключиться.

- Также эта ошибка возникает, если вы при вводе IP-адреса ошиблись, и вводите запятые вместо точек для разделения октетов.

Ошибка 807

Если используется «Автоматический» тип VPN-соединения, то попробуйте поменять на «PPTP». В свойствах сетевой карты надо поставить Receive-Side Scaling State — disable и Receive Window Auto-Tuning Level — disable. Возможно также, что соединение с сервером доступа блокируется брандмауэром (файрволлом). Можно ещё пересоздать VPN подключение согласно инструкции, если проблема не решится – удалить обновление системы KB958869, либо сделать восстановление системы на более раннее состояние.

Ошибка 809

Возникает при:

1 Использовании типа VPN соединения L2TP в Windows Vista и Windows 7 из-за блокировки соединения брэндмауэром Windows. Решение: Исправить тип VPN подключения на PPPtP. Активировать правило брандмауэра «Маршрутизация и удаленный доступ (PPPtP)»

2 Блокировке со стороны установленного Вами файрвола или антивируса с функцией сетевого экрана Решение: Корректно настройте свой файрвол.

Ошибка 1717

«Неизвестный интерфейс»

- Попробуйте перезагрузить компьютер

- Если не поможет, то запустите из командной строки (проверка целостности системных файлов)

Настройка VPN-подключения в Windows Vista/7

Мастер новых подключений

Аналогично настройке подключения по VPN в Windows XP запускаем «Установка подключения или сети» и выбираем «Подключение по VPN»:

Выбираем создание нового подключения и тип PPTP , после этого нажимаем кнопку Далее :

Если у Вас еще не создано ни одного подключения VPN, то в появившемся окне нужно выбрать «Использовать мое подключение к интернету (VPN)»

Если в системе уже были созданы подключения, то в появившемся окне выбираем «Нет, создать новое подключение»

Заполняем поле для адреса сервера, ставим галочку Не подключаться сейчас и нажимаем кнопку Далее :

Вводим в поле Имя пользователя номер договора, а в поле Пароль — пароль для VPN-соединения (указан в приложении №2 к договору как Пароль для просмотра статистики, почты и VPN-соединения) и нажимаем кнопку Создать :

Свойства VPN-подключения

После этого выбирайте «Свойства VPN-подключения» и исправляйте в отмеченных местах:

Если убрать галочку «Запрашивать имя, пароль, сертификат и т.д.» то при выполнении подключения компьютер не будет выводить окно подключения и запрашивать логин и пароль. В случае, если Windows забудет логин с паролем (а такое случается), то соединение не будет установлено. Отобразится ошибка 691. При этом пользователю не будет предложено заново ввести логин и пароль. Что делать в этом случае.

Ярлык соединения на рабочем столе в Windows Vista и 7 можно сделать следующим образом: Открываем «Центр управления сетями и общим доступом», в левой колонке нажимаем ссылку «Изменения параметров адаптера», в открывшемся окне нужно найти ваше «VPN-подключение» (название может быть другим, в зависимости от того как вы указали «Имя местоназначения» в процессе настройки). Нажимаем правой кнопкой на соединении и выбираем «создать ярлык». По умолчанию будет предложено расположить этот ярлык на рабочем столе. Нажимаем «Да».

Ошибки

Ошибка 609

Этот метод решения проблемы срабатывает не всегда.

- Запустите командную строчку (CMD) под правами Администратора

- Введите следующие команды (удаление драверов miniport):

- Теперь следующие две (установка драйверов miniport):

Ошибка 619

«Порт отключен»

Возможные причины и способы решения:

- Неполадки операционной системы. В этом случае рекомендуем обратиться к специалистам.

- Включен брандмауэр (фаервол). В этом случае рекомендуем отключить фаервол.

Ошибка 651

«Ваш модем (либо другое устройство) сообщило об ошибке.»

Возможные причины и способы решения (в порядке выполнения):

- Сбой операционной системы. В этом случае рекомендуем перезагрузить компьютер.

- Сбиты драйвера сетевой карты. Рекомендуем переустановить драйвера и заново настроить сеть.

- Неполадки в работе ОС. Рекомендуем переустановить операционную систему.

- Неисправна сетевая карта. Рекомендуем заменить сетевую карту.

Ошибка 678

«Нет отклика»

Часто возникает при сбитой привязке MAC-IP. При этом не пингуются VPN-сервера и шлюз. В этом случае рекомендуется позвонить нам и сбросить привязку MAC-IP.

Ошибка может появляться, если происходит попытка подключения к серверу, не поддерживающему PPTP-протокол VPN. Рекомендуем настроить заново VPN-соединение с помошью автоконфигуратора или проверить настройки вручную.

Ошибка 691 (Vista/7)

«Доступ запрещён, поскольку такие имя и пароль недопустимы в этом домене».

Появляется в следующих случаях:

- Введен неверный логин/пароль. Полностью очистите окно ввода логина/пароля и наберите их заново. Логин должен быть 4х значным (трёхзначные номера договоров должны дополняться нулём спереди). При наборе проконтролируйте, что включена верная раскладка клавиатуры (язык набора), состояние индикатора Caps Lock.

- Некорректно завершена VPN-сессия (сбой подключения, нештатное выключение компьютера). В этом случае нужно подождать несколько минут.

- Или если в данный момент уже создано соединение с вашим логином и паролем . (Если у вас подключено более одного компьютера).

- Достаточно часто бывает так, что Windows «забывает» введённые логин и пароль и тогда их надо ввести заново, предварительно стерев из полей ввода.

- Если операционная система при подключении не предлагает вводить имя пользователя и пароль, то необходимо выполнить следующие действия: Открыть «Панель управления», выбрать «Центр управления сетями и общим доступом», в левой колонке перейти по ссылке «Изменение параметров адаптера», правой кнопкой мыши щелкнуть по вашему VPN соединению и в меню выбрать «Свойства». Откроются свойства VPN-соединения. Теперь нужно перейти во вкладку «Параметры» и поставить галочку напротив «Запрашивать имя, пароль, сертификат и т.д.». После этого подтвердите изменения нажав кнопку «ОК». При следующем подключении появится запрос имени пользователя и пароля.

Ошибка 711

выполните в командной строке с правами Администратора:

Secedit /configure /cfg %windir%\inf\defltbase.inf /db defltbase.sdb /verbose

для того чтобы запустить командную строку с правами администратора необходимо нажать меню пуск, затем во вкладке выполнить набрать в английской раскладке cmd в меню появится иконка с надписью cmd, кликаем на ней правой кнопкой мыши и выбираем пункт «Запустить с правами администратора»

Ошибка 814

«Не найдено базовое подключение Ethernet»

- Ошибка вызвана недоступностью сетевого адаптера, используемого при этом подключении.

Ошибка 868

«DNS-имя не разрешено»

- Данная ошибка возникает только в «Windows 7». Суть проблемы в том, что в некоторых «сборках» (builds) данной Windows нестабильно работает DNS-клиент.

- Решение:

- Проверить, что адреса DNS-серверов в подключении по локальной сети получаются автоматически (на данный момент должны выдаваться 10.0.1.5 и 192.168.2.1)

- Отключить протокол IPv6 (а лучше — всё, кроме IPv4) в свойствах подключения по локальной сети

- Задать адрес сервера доступа вместо nas.iksnet в виде IP-адреса (10.0.1.11 или 10.0.1.13 на данный момент, а лучше проверить командой

- В некоторых случаях помогает сброс каталогов: в командной строке ввести команды

Настройка VPN в Linux

Debian

Сначала установите нужный пакет:

$ apt-get install pptp-linux

Потом отредактируйте файл с описанием сетевых интерфейсов. Вот пример:

$ cat /etc/network/interfaces auto lo iface lo inet loopback auto eth0 ppp9 iface eth0 inet dhcp iface ppp9 inet ppp provider iksnet pre-up ip link set eth0 up

Потом отредактируйте файл с описанием вашего VPN-соединения. Он должен быть примерно таким:

$ cat /etc/ppp/peers/iksnet

unit 9

lock

noauth

nobsdcomp

nodeflate

#mtu 1300

persist

maxfail 3

lcp-echo-interval 60

lcp-echo-failure 4

pty "pptp nas.iksnet --nolaunchpppd --loglevel 0"

name

После этого внесите ваши учётные данные

$ cat /etc/ppp/chap-secrets

А после этого можете вручную подключить VPN: $ ifup ppp9

И выключить: $ ifdown ppp9

Наличие соединения можно проверить с помощью команды: $ ifconfig ppp9

ppp9 Link encap:Point-to-Point Protocol

inet addr:89.113.252.65 P-t-P:10.0.1.11 Mask:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1450 Metric:1

RX packets:40 errors:0 dropped:0 overruns:0 frame:0

TX packets:418 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:3

RX bytes:7750 (7.5 KiB) TX bytes:1189 (1.1 KiB)

Оригинал статьи http://www.iksnet.ru/wiki/index.php/%D0%9D%D0%B0%D1%81%D1%82%D1%80%D0%BE%D0%B9%D0%BA%D0%B0_%D0%BF%D0%BE%D0%B4%D0%BA%D0%BB%D1%8E%D1%87%D0%B5%D0%BD%D0%B8%D1%8F_%D0%BF%D0%BE_VPN Если настроить VPN правильно, то можно получить закрытый канал, позволяющий передавать данные и не беспокоиться о том, что их могут перехватить третьи лица. Таким образом, шифрование трафика – одно из главных преимуществ виртуальных частных сетей, однако спектр их применения включает множество жизненных ситуаций, поэтому даже если вам не требуется защищенный канал, то узнать, как подключить VPN, всё равно будет полезно. VPN, как уже указано выше, представляет собой аббревиатуру понятия Virtual Private Network. VPN создается поверх уже существующего соединения и позволяет объединить в логическую сеть компьютеры, местоположение которых не имеет значения. Главным компонентом сети является VPN-сервер, роль которого может сыграть компьютер с установленным на него специальным программным обеспечением. Сервер осуществляет управление подключением других машин, на которых требуется создать соединение VPN. Порядок создания и настройки такого соединения как раз и будет рассмотрен в нашей инструкции. Во всех версиях Windows подключение устанавливается аналогичным образом с незначительными изменениями порядка действий и названий пунктов. Откроется окошко подключения, где вам нужно указать логин и пароль. Чтобы не приходилось при каждом соединении заново указывать эти сведения, отметьте пункт «Сохранять имя пользователя и пароль», а затем нажмите кнопку «Подключение». Windows 7/8/8.1: Создайте ярлык подключения на рабочем столе, чтобы иметь к нему быстрый доступ. Для этого нужно нажать правой кнопкой на созданное соединение и выбрать пункт «Создать ярлык». Вам будет предложено разместить его на рабочем столе – согласитесь. При первой попытке осуществить соединение появится окно «Настройка сетевого размещения», где вам будет предложено указать расположение сети. Выберите пункт «Общественное место» – такая конфигурация обеспечит вам максимальную защиту при использовании VPN-соединения. После создания подключения необходимо установить оптимальные параметры его работы. Кликните по созданному подключению правой кнопкой и откройте его «Свойства». Приветствуем Вас на нашем сайте! В этой инструкции вы узнаете, как настроить VPN-подключение по протоколу PPTP для операционной системы Windows 7. Напомним, VPN (Virtual Private Network) – это технология, которую используют для доступа к защищенной сети (сетям) посредством общедоступной сети Интернет. При помощи VPN-канала можно защитить свою информацию, зашифровав ее и передав внутри VPN-сессии. Кроме этого VPN является дешевой альтернативой дорогостоящему выделенному каналу связи. Для настройки VPN по протоколу PPTP для ОС Windows 7 Вам понадобятся: На этом теоретическая часть закончена, приступим к практике. 1. Открываем меню "Пуск " и переходим в "Панель управления " Вашим компьютером 2. Затем выбираем раздел "Сеть и Интернет" 3. В открывшемся окне выбираем "Центр управления сетями и общим доступом" 4. На следующем этапе выбираем пункт "Настройка нового подключения или сети" 5. Во вновь открывшемся окне выбираем пункт "Подключение к рабочему месту" 6. В новом окне выбираем пункт "Использовать мое подключение к Интернету (VPN)" 8. В открывшемся окне в поле "Интернет-адрес" вводим адрес вашего VPN-сервера, в поле "Имя местоназначения" вводим название подключения, которое можно выбрать произвольно 9. В следующем окне вводим логин и пароль, которые прописаны на сервере VPN. В поле "Запомнить этот пароль" ставим "галочку", что бы не вводить его при каждом подключении 10. После перечисленных действий подключение готово к использованию, нажимаем кнопку "закрыть" 11. После этого заходим снова в меню Пуск, затем в Панель управления, Сеть и Интернет, Управление сетями и общим доступом, где выбираем пункт "Изменение параметров адаптера" 12. Находим в этом окне наше VPN-подключение, кликаем по нему правой кнопкой мышки и переходим в его свойства 14. В этом же окне, только на вкладке «Сеть» убираем "галочки" напротив пунктов: "Клиент для сетей Microsoft" и "Служба доступа к файлам и принтерам сетей Microsoft" На этом настройка VPN по протоколу PPTP для операционной системы Windows 7 завершена и VPN-соединение готово к использованию. Читайте, как настроить VPN-сервер на своём ПК

, с использованием специального оборудования или стандартными способами Windows.

VPN (англ. Virtual Private Network) – виртуальная частная сеть – это собирательное общее название технологии, которая обеспечивает возможность одного или нескольких сетевых соединений (логических сетей) поверх другой сети (как вариант – Интернет). Содержание:

VPN очень полезны, не зависимо от того, где вы их используете: путешествуете ли вы по миру, работает ли вы в офисе или подключены к публичной точке доступа Wi-Fi в кафе в своем родном городе. Только вам необязательно использовать платную услугу VPN – вы можете разместить свой собственный VPN-сервер на дому.

Достаточно важным критерием при создании VPN является показатель скорости загрузки вашего домашнего интернет- соединения. Если пропускная способность очень мала, то вам лучше просто использовать платный VPN-сервис. Поставщики интернет-услуг обычно предлагают гораздо меньшую пропускную способность, чем необходимо для создания виртуальной сети. Тем не менее, если ваше Интернет-соединение обладает достаточной способностью, настройка VPN-сервера дома может быть для вас очень актуальной.

Домашний VPN предоставляет вам зашифрованный туннель – соединение, позволяющее вам использовать открытые публичные сети Wi-Fi для создания подключения к нужной VPN –сети. Вы можете пользоваться VPN с любых устройств на разных операционных системах: Android, iOS, ChromeOS, Windows, Linux или macOS; можете получить доступ к различным сервисам конкретной страны, даже находясь за ее пределами. VPN обеспечит безопасный доступ к вашей домашней сети из любого места. Вы даже можете открыть доступ к сети своим родственникам, друзьям или коллегам, разрешая им использовать сервера, размещенные в вашей домашней сети. Например, это позволит вам обмениваться данными, делиться фото и видео файлами, документами, проектами, иметь возможность постоянно общаться и быть на связи. Также вы можете играть в компьютерные игры, предназначенные для локальной сети, – хотя есть и более простые способы настройки временной сети для игр с друзьями.

VPN-сеть также полезна для подключения к различным услугам во время поездок. Например, вы можете использовать Netflix или другие сервисы для получения потокового видео во время поездок, воспользоваться любой библиотекой или каталогом фильмов и записей. Вместо того, чтобы пытаться настроить VPN самостоятельно, вы можете сразу купить готовое предварительно настроенное VPN-решение. Высокопроизводительные домашние маршрутизаторы (роутеры) часто продаются со встроенными VPN-серверами – просто найдите беспроводной маршрутизатор, в котором присутствует такой сервер. Зачастую это роутеры в средней и высокой ценовых диапазонах. Затем вы можете использовать веб-интерфейс вашего маршрутизатора для активации и настройки VPN-сервера. Обязательно проверьте и выберите такой маршрутизатор, который поддерживает тот тип VPN, который вы хотите использовать. Пользовательская прошивка маршрутизатора – это, в основном, новая операционная система, которую вы можете использовать на своем маршрутизаторе взамен имеющейся стандартной операционной системы маршрутизатора. DD-WRT является самой популярной прошивкой, но также хорошо работает и другие операционные системы, например OpenWrt. Если у вас есть маршрутизатор, поддерживающий использование DD-WRT, OpenWrt или любую другую стороннюю операционную систему, то вы можете запустить его с помощью этой прошивки, чтобы получить больше возможностей. DD-WRT и другая аналогичная прошивка включают в себя встроенную поддержку VPN-сервера. Поэтому вы можете размещать VPN-сервер даже на тех маршрутизаторах, которые изначально поставляются без программного обеспечения, поддерживающего создание и управление VPN-сервером. Обязательно выбирайте маршрутизатор со встроенной поддержкой сторонних производителей операционных систем. Выполните установку пользовательской прошивки маршрутизатора и включите VPN-сервер. Вы также можете просто использовать программное обеспечение для настройки VPN-сервера на одном из своих компьютеров. Приложение Apple Server (также как и Windows) предлагает встроенный способ размещения VPN-сервера. Тем не менее, это не самые мощные и безопасные варианты. И они могут быть слишком требовательны, чтобы настроить VPN-сервер и заставить его работать правильно. Вы также можете установить сторонний VPN-сервер, такой как OpenVPN. VPN-серверы доступны для каждой операционной системы, от Windows до Mac и Linux. Вам просто нужно перенаправить соответствующие порты с вашего маршрутизатора на компьютер, на котором запущено серверное программное обеспечение. Существует также возможность переоборудования собственного выделенного устройства в VPN-сервер. Вы можете взять одноплатный компьютер Raspberry Pi (малинка) и установить программное обеспечение сервера OpenVPN, превратив его в легкий, маломощный VPN-сервер. Вы даже можете установить на него другое серверное программное обеспечение и использовать его в качестве многоцелевого сервера. Есть еще один вариант, который находится посередине между размещением VPN-сервера на вашем собственном оборудовании и оплатой услуг VPN-провайдера, который предоставляет вам VPN-сервис и удобное приложение. Вы можете разместить свой собственный VPN-сервер на веб-хостинге. И на самом деле, это поможет сэкономить вам небольшую сумму, чем если бы вы воспользовались услугами выделенного VPN-провайдера. Вы заплатите хостинг-провайдеру за серверный хостинг, а затем установите VPN-сервер в том месте, которое они вам предоставили. В зависимости от возможностей и стоимости пакетов услуг хостинг-провайдера это может быть быстрый способ подключения, когда вы добавляете VPN-сервер и получаете контрольную панель управления к нему. Или может вам придётся заняться настройкой сервера вручную полностью с самого начала. При настройке VPN дома вы, вероятно, захотите настроить динамический DNS на своем маршрутизаторе. Динамический DNS всегда отслеживает изменения вашего IP-адреса и связывает его с актуальным, на данный момент, IP-адресом вашего компьютера. Это даст вам простую возможность всегда получать доступ к своей VPN, даже если IP-адрес вашего домашнего интернет-соединения изменился. Однако, очень важно, не забыть настроить безопасный VPN-сервер. Вам нужна надежная безопасная сеть, чтобы никто не мог к ней подключиться без соответствующего разрешения. Это может быть вариант защиты с использованием пароля (но, желательно, регулярно его менять). Или другой вариант, как предлагает OpenVPN, использовать предустановленный ключ, один из самых простых способов надежной аутентификации.

Что такое VPN?

Порядок создания VPN-подключения

Настройка VPN-подключения

Для чего нужен VPN?

Способ 1. Использование маршрутизатора с возможностями VPN

Способ 2. Используйте маршрутизатор, поддерживающий DD-WRT или другую стороннюю прошивку

Способ 3. Создайте свой собственный выделенный VPN-сервер

Где еще можно разместить собственный VPN-сервер